ບັນຊີ T-Mobile ໄດ້ຖືກແລກປ່ຽນ SIM ໃນຢ່າງຫນ້ອຍ 104 ໂອກາດຕະຫຼອດ 2022, ອີງຕາມ Krebs on Security.

SIM-swapping ຫມາຍເຖິງການຄອບຄອງບັນຊີໂທລະສັບມືຖືທີ່ບໍ່ໄດ້ຮັບອະນຸຍາດ, ເຮັດໃຫ້ການເຂົ້າເຖິງຂໍ້ມູນ, ລວມທັງການໄດ້ຮັບຂໍ້ຄວາມທີ່ອີງໃສ່ລະຫັດ 2 Factor Authentication (2FA). ມັນກ່ຽວຂ້ອງກັບແຮກເກີຫຼອກລວງຜູ້ໃຫ້ບໍລິການເຄືອຂ່າຍໃຫ້ປ່ຽນບັນຊີເປັນ SIM ພາຍໃຕ້ການຄວບຄຸມຂອງແຮກເກີ.

"ນີ້ຫມາຍຄວາມວ່າການລັກເອົາເບີໂທລະສັບຂອງໃຜຜູ້ຫນຶ່ງເລື້ອຍໆສາມາດເຮັດໃຫ້ອາດຊະຍາກໍາທາງອິນເຕີເນັດໄດ້ລັກລອບຊີວິດດິຈິຕອນທັງຫມົດຂອງເປົ້າຫມາຍໃນຄໍາສັ່ງສັ້ນໆ - ລວມທັງການເຂົ້າເຖິງບັນຊີທາງດ້ານການເງິນ, ອີເມວແລະສື່ສັງຄົມທີ່ເຊື່ອມຕໍ່ກັບເບີໂທລະສັບນັ້ນ."

ໃນເດືອນທັນວາ 2022, Nicholas Truglia ໄດ້ຖືກຕັດສິນໂທດຈໍາຄຸກ 18 ເດືອນສໍາລັບການລັກຂະໂມຍ $ 23.8 ລ້ານໃນ crypto ຜ່ານ SIM-swapping. ການລັກຂະໂມຍແມ່ນກ່ຽວຂ້ອງກັບຜູ້ເຄາະຮ້າຍຄົນດຽວທີ່ມີຊື່ວ່າ Michael Terpin.

ໃນລະຫວ່າງເດືອນມັງກອນ 2018 ຫາເດືອນທັນວາ 2020, ໄດ້ FBI ໄດ້ຮັບການຮ້ອງຮຽນ 320 SIM-swap. ຢ່າງໃດກໍຕາມ, ໃນປີ 2021, ຕົວເລກນີ້ເພີ່ມຂຶ້ນເຖິງ 1,611 ເຫດການ.

ຫຼາຍກວ່າ 100 ບັນຊີ T-Mobile ຖືກແຮັກ

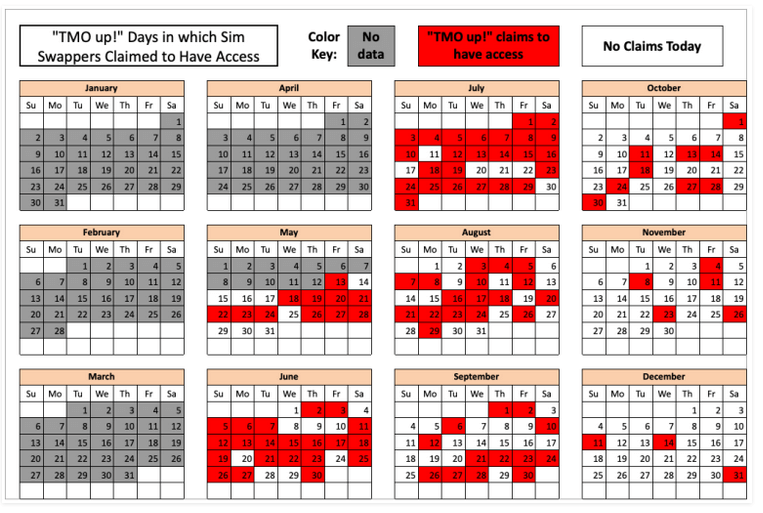

ນັກຄົ້ນຄວ້າດ້ານຄວາມປອດໄພ ໄດ້ສຸມໃສ່ກຸ່ມ Telegram ເຊິ່ງສາມກຸ່ມແຮກເກີທີ່ໂດດເດັ່ນໄດ້ໂຄສະນາການເຂົ້າເຖິງບັນຊີລູກຄ້າຂອງ T-Mobile.

"KrebsOnSecurity ບໍ່ໄດ້ຕັ້ງຊື່ຊ່ອງຫຼືກຸ່ມເຫຼົ່ານີ້ຢູ່ທີ່ນີ້ເພາະວ່າພວກເຂົາພຽງແຕ່ຈະຍ້າຍໄປຫາເຄື່ອງແມ່ຂ່າຍເອກະຊົນຫຼາຍຖ້າເປີດເຜີຍຕໍ່ສາທາລະນະ, ແລະໃນປັດຈຸບັນເຄື່ອງແມ່ຂ່າຍເຫຼົ່ານັ້ນຍັງຄົງເປັນແຫຼ່ງຂ່າວທີ່ເປັນປະໂຫຍດກ່ຽວກັບກິດຈະກໍາຂອງພວກເຂົາ."

ນັກຄົ້ນຄວ້າໄດ້ບັນທຶກຈໍານວນເວລາທີ່ຕອບ Telegram ປະກາດການເຂົ້າເຖິງບັນຊີ T-Mobile ກັບສະມາຊິກຊ່ອງ.

ລວບລວມຂໍ້ມູນທີ່ກ່ຽວຂ້ອງເລີ່ມຕັ້ງແຕ່ວັນທີ 31 ທັນວາ 2022, ແລະນັບຖອຍຫຼັງ, ໂດຍສັງເກດແຕ່ລະຄັ້ງທີ່ມີການແຈ້ງເຕືອນການເຂົ້າເຖິງໃໝ່. ແຕ່ນັກຄົ້ນຄວ້າໄດ້ປະຖິ້ມການນັບໃນກາງເດືອນພຶດສະພາເມື່ອ 104 ເຫດການຖືກນັບ, ເຮັດໃຫ້ເວລາສີ່ເດືອນເຄິ່ງຫນຶ່ງຂອງບັນທຶກ Telegram ບໍ່ໄດ້ນັບ.

ພິຈາລະນາການມີຢູ່ຂອງກຸ່ມແຮກເກີອື່ນໆ, ຊ່ອງທາງ Telegram ອື່ນໆ, ແລະຜູ້ໃຫ້ບໍລິການອື່ນໆ, ເຫດການ 104 ທີ່ສັງເກດເຫັນແມ່ນການສະແດງຫນ້ອຍຂອງຂະຫນາດຂອງບັນຫາ.

ການແລກປ່ຽນຊິມແມ່ນເປັນອຸດສາຫະກໍາທົ່ວ

ເມື່ອເຂົ້າຫາຄໍາຄິດຄໍາເຫັນ, T-Mobile ກ່າວວ່າການແລກປ່ຽນ SIM ເປັນບັນຫາທີ່ມີຜົນກະທົບຕໍ່ອຸດສາຫະກໍາທັງຫມົດ. ບໍລິສັດກ່າວຕື່ມວ່າມັນກໍາລັງຕໍ່ສູ້ກັບບັນຫາຢ່າງຕໍ່ເນື່ອງ, ລວມທັງການປັບປຸງຂະບວນການແລກປ່ຽນ SIM.

"ພວກເຮົາໄດ້ສືບຕໍ່ຊຸກຍູ້ການປັບປຸງທີ່ປົກປ້ອງການເຂົ້າເຖິງທີ່ບໍ່ໄດ້ຮັບອະນຸຍາດ, ລວມທັງການເພີ່ມການຄວບຄຸມການກວດສອບຄວາມຖືກຕ້ອງຫຼາຍປັດໃຈ, ສະພາບແວດລ້ອມແຂງ, ການຈໍາກັດການເຂົ້າເຖິງຂໍ້ມູນ, ແອັບຯຫຼືບໍລິການ, ແລະອື່ນໆ."

ຖະແຫຼງການຍັງໄດ້ກ່າວເຖິງການລວມເອົາການປະຕິບັດງານເກັບກຳຂໍ້ມູນຂ່າວລັບເຊັ່ນການດຳເນີນການໂດຍນັກຄົ້ນຄ້ວາຄວາມປອດໄພໃນການສຶກສານີ້.

Krebs on Security ຍອມຮັບວ່າການແລກປ່ຽນ SIM ເປັນບັນຫາໃນອຸດສາຫະກໍາ. ຢ່າງໃດກໍຕາມ, ພວກເຂົາເຈົ້າໄດ້ກ່າວວ່າຜູ້ໃຫ້ບໍລິການຄູ່ແຂ່ງ AT&T ແລະ Verizon ມີລັກສະນະຫນ້ອຍລົງເລື້ອຍໆໃນກຸ່ມແຮກເກີ Telegram.

ໃນກໍລະນີຂອງຜູ້ໃຫ້ບໍລິການເຫຼົ່ານີ້, ແຮກເກີໄດ້ຮ້ອງຂໍໃຫ້ມີການເຂົ້າເຖິງລະຫວ່າງ $ 2,000 ຫາ $ 3,000, ສອງເທົ່າຂອງການເຂົ້າເຖິງບັນຊີ T-Mobile - ແນະນໍາວ່າ T-Mobile SIM-swapping ແມ່ນງ່າຍຂຶ້ນ.

ເຄັດລັບເພື່ອຕ້ານການແລກປ່ຽນ SIM

ສັນຍານຂອງການໂຈມຕີ SIM-swap ລວມມີການບໍ່ສາມາດໂທ ຫຼືສົ່ງຂໍ້ຄວາມ, ຂໍ້ມູນການເຂົ້າສູ່ລະບົບຂອງບັນຊີທະນາຄານ ແລະບັນຊີ crypto ບໍ່ເຮັດວຽກ, ແລະທຸລະກໍາທີ່ບໍ່ຄຸ້ນເຄີຍ.

ຖ້າພົບ, ການປະຕິບັດທໍາອິດແມ່ນເພື່ອຕິດຕໍ່ຜູ້ໃຫ້ບໍລິການເຄືອຂ່າຍຂອງທ່ານແລະຮ້ອງຂໍໃຫ້ພວກເຂົາປິດບັນຊີ. ຕໍ່ໄປແມ່ນການຕິດຕໍ່ທະນາຄານແລະການແລກປ່ຽນ crypto ເພື່ອຢຸດບັນຊີຂອງທ່ານ.

ບໍລິສັດຄວາມປອດໄພ Norton ລາຍຊື່ວິທີການປ້ອງກັນຫຼາຍອັນ, ເຊັ່ນ: ການຮັບຮູ້ອີເມວ phishing ແລະການເຊື່ອມໂຍງແບບສະເກັດເງິນ, ການມີລະຫັດຜ່ານບັນຊີໂທລະສັບທີ່ແຂງແຮງ, ຕັ້ງຄ່າ PIN ເພີ່ມເຕີມກັບຜູ້ໃຫ້ບໍລິການໂທລະສັບ, ການໃຊ້ແອັບການພິສູດຢືນຢັນຜ່ານການກວດສອບຂໍ້ຄວາມ SMS, ແລະເປີດການແຈ້ງເຕືອນທຸລະກຳ.

ທີ່ມາ: https://cryptoslate.com/hackers-access-t-mobile-accounts-more-than-100-times-in-2022-tips-to-counter-sim-swapping/